/

Identitäts- und Zugriffsmanagement: das Betriebssystem der digitalen Kontrolle

In reifen Enterprise-Architekturen ist Identity & Access Management (IAM) keine unterstützende Sicherheitsfunktion, sondern das Betriebssystem der digitalen Kontrolle. So gut wie jede strategische IT-Ambition - Cloud-Transformation, Zero Trust, datengetriebenes Arbeiten, Software-Ökosysteme, Compliance - stützt sich letztendlich auf eine grundlegende Frage: Wer oder was darf was tun, unter welchen Umständen und mit welchem Maß an Sicherheit?

Organisationen, die IAM auf Single Sign-On oder MFA reduzieren, implementieren lediglich einen Bruchteil der tatsächlichen Kapazität. Hochgradige Organisationen betrachten IAM als ein Betriebsmodell für Vertrauen, in dem Richtlinien, Architektur, Lebenszyklus, Assurance und Nachweis untrennbar miteinander verbunden sind.

Van Einloggen zu Entscheiden unter Unsicherheit

Der Kern von IAM ist nicht Authentifizierung, sondern Autorisierung unter wechselnden Bedingungen. Identitäten sind dynamisch: Mitarbeiter wechseln die Rolle, externe Parteien kommen und gehen, Maschinen und Arbeitslasten handeln autonom, und der Kontext verschiebt sich ständig. Gleichzeitig steigen die Risiken, während Gesetze und Vorschriften immer explizitere Rechenschaftspflicht fordern.

Reifes IAM übersetzt diese Realität in ein konsistentes Prinzip: zugriffsbasierte Richtlinien, basierend auf Identität, Kontext und Risiko, vollständig nachverfolgbar und prüfbar.

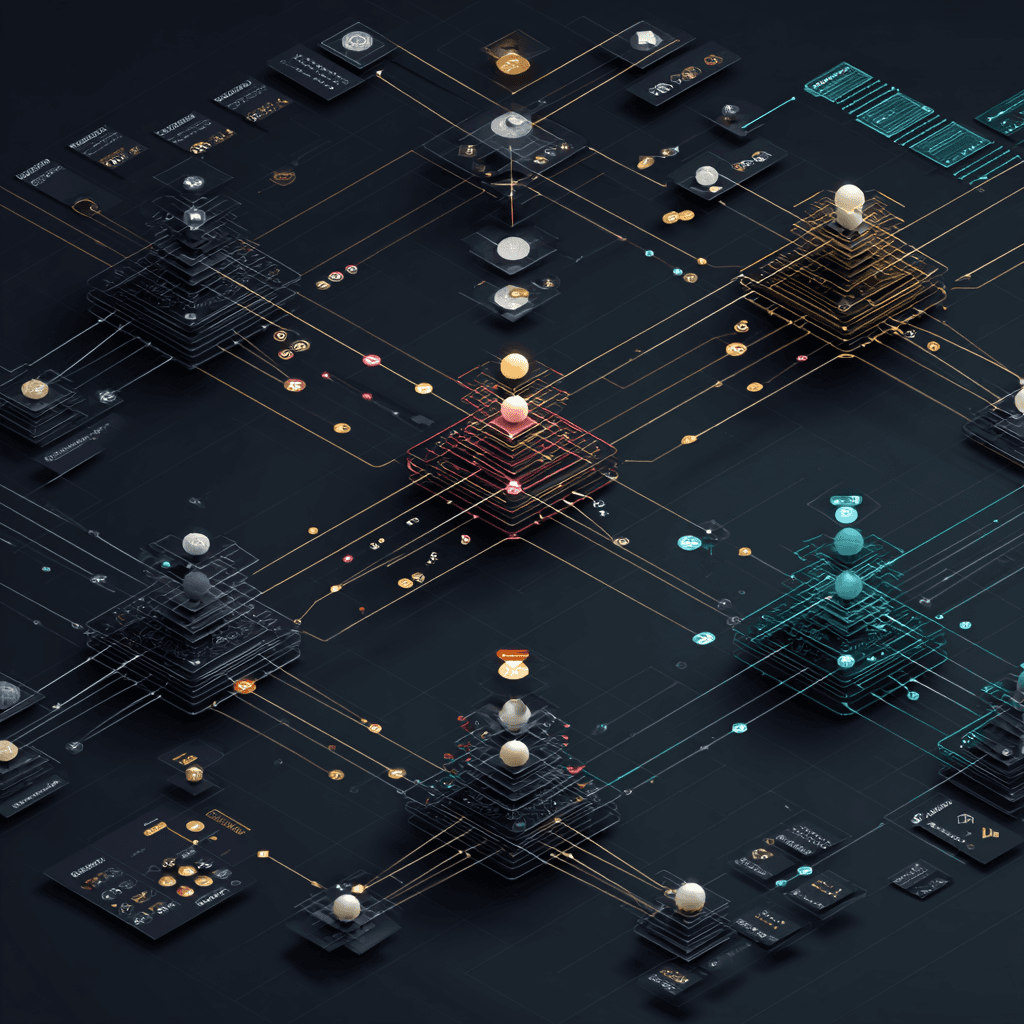

IAM als gestaffelte Architektur

Senior IAM-Design beginnt bei expliziten architektonischen Entscheidungen. Nicht alles auf einmal, sondern bewusst gestaffelt.

Die erste Schicht ist das Identity Fabric: ein zuverlässiges, eindeutiges Identitätsmodell, in dem Menschen, Maschinen und externe Parteien korrekt vertreten sind. Ohne klare Quellen der Wahrheit, Eigentum an Attributen und Lifecycle-Disziplin wird jede folgende Schicht instabil.

Darüber liegt die Authentifizierung und Sicherheit. Nicht als binäres „ja oder nein MFA“, sondern als eine Skala der Sicherheit. Je sensibler die Handlung, desto stärker ist der geforderte Nachweis: adaptiv, kontextabhängig und idealerweise phishing-resistent. Authentifizierung ist damit kein Tor, sondern ein fortlaufender Prozess.

Die dritte Schicht ist die Autorisierung. Hier scheitert IAM am häufigsten, nicht technisch, sondern konzeptionell. Rollen wachsen organisch, Ausnahmen häufen sich und niemand kann noch erklären, warum der Zugang besteht. Reife Organisationen entwerfen Autorisierung explizit: welche Verantwortlichkeiten sind verankert, wo befindet sich die Quelle der Wahrheit und wie wird die Richtlinie zentral festgelegt, konsistent umgesetzt und durchsetzbar gemacht?

Die vierte Schicht ist Governance und Lifecycle. Zugang ist keine einmalige Zuweisung, sondern eine fortlaufende Verpflichtung zur Neubewertung. Joiner–Mover–Leaver-Prozesse, Zugriffsüberprüfungen, Trennung der Funktionen und ein nachweisbarer Entscheidungsprozess sind hier kein Compliance-Übung, sondern Risikomanagement.

In senioren IAM-Landschaften werden drei Disziplinen explizit unterschieden: Zugang (IAM), Governance (IGA) und Privileged Access Management (PAM). Sie überschneiden sich, sind aber nicht austauschbar. Privilegierter Zugang erfordert andere Kontrollen als regulärer Zugang. Governance ohne robuste Autorisierung ist Scheinsicherheit; Autorisierung ohne Governance ist technische Schulden.

Organisationen, die diese Unterscheidung nicht explizit vornehmen, enden mit komplexen Werkzeugen ohne ein klares Risikoprofil.

IAM als Fundament von Zero Trust

Zero Trust ist keine Netzwerkstrategie, sondern ein identitätszentrierter Ansatz. Zugang wird nicht auf Basis des Standorts gewährt, sondern auf Basis von wer oder was etwas ist, in welchem Kontext und mit welchem Risiko. Das bedeutet minimale Berechtigungen, starke Identitäten, explizite Richtlinien und kontinuierliche Evaluierung.

In diesem Modell wird IAM nicht nur ein Kontrollmechanismus, sondern auch ein Sensor: abweichendes Verhalten, Privilegieneskalationen und Anomalien werden sichtbar an dem Punkt, an dem der Zugang gewährt wird.

Cloud, SaaS und Softwarebereitstellung

In Cloud- und SaaS-Umgebungen scheint IAM einfacher - die Föderation ist schnell eingerichtet - aber Governance wird gerade komplexer. Rechte proliferieren, Admin-Rollen verschwimmen und die Lebenszyklusverantwortung wird fragmentiert. Reife Organisationen standardisieren daher SaaS-Onboarding, Berechtigungsmodelle und Protokollierung ab dem ersten Tag.

In moderner Softwarebereitstellung verschiebt sich IAM zudem von Mensch-zu-Anwendung zu Service- und Workload-Identität. APIs, Pipelines und Cloud-Ressourcen erfordern dieselbe Disziplin wie menschlicher Zugang, jedoch mit strengeren Anforderungen an die Token-Nutzung, Geheimnisse und Umfang.

CIAM: andere Dynamik, anderes Risikoprofil

Customer IAM bringt ein anderes Gleichgewicht mit sich: reibungslose Zugänge, Skalierbarkeit und Datenschutz wiegen schwerer, während Missbrauch und Betrug strukturell vorhanden sind. Der Fehler, den viele Organisationen machen, ist, CIAM mit internem IAM zu vermischen, ohne klare Trennung in Zielen und Risiken. Reife Architekturen trennen diese Welten, verbinden sie aber in Governance und Monitoring.

Warum IAM-Programme tatsächlich scheitern

IAM scheitert selten an Technologie. Es scheitert an:

unklare Eigentümerschaft;

fragmentierte Identitätsquellen;

Rollenmodelle ohne Governance;

Ausnahmen, die zur Norm werden;

das Fehlen von Produktverantwortung.

Senior Organisationen behandeln IAM als Plattformprodukt, mit einem Fahrplan, Standards, KPIs und einer Governance-Struktur, die Geschäft, Sicherheit und Architektur zusammenbringt.

Abschließend

Identity & Access Management ist der Mechanismus, mit dem eine Organisation ihre digitale Realität steuerbar macht. Nicht indem alles dichtgemacht wird, sondern indem Zugang explizit, kontextuell und nachweisbar organisiert wird.

Der Maßstab für Reife ist nicht, wie schnell Zugang gewährt wird, sondern wie schnell - und fundiert - er entzogen werden kann. Dáß unterscheidet sich senior IAM von Implementierungsarbeit.

Andere interessante Themen

Cloud- und Plattform-Engineering

Die Beherrschbarkeitkrise in komplexen Cloudumgebungen

Lesen

IT-Architektur, Governance und digitale Transformation

Warum digitale Transformation ohne Architekturreferenz zu Fragmentierung, Risiken und Wertverlust führt.

Lesen

Data, Analytics und Künstliche Intelligenz

Warum Daten- und KI-Initiativen selten strukturelle Unternehmensauswirkungen erzielen

Lesen

Applikationsentwicklung und Software-Delivery

Wenn die Anwendungsarchitektur die strategische Wendigkeit zu untergraben beginnt

Lesen

Enterprise-Plattformen und Kernsystemen

Die Plattformverhardung in Unternehmensorganisationen: warum Kernsysteme Innovationen blockieren, anstatt sie zu beschleunigen

Lesen

Data, Analytics und Künstliche Intelligenz

Von Daten-Governance zur Daten-Orchestrierung: organisatorische Modelle für skalierbare KI

Lesen